AD und Berechtigungsaudit: Kontrolle, Compliance und Klarheit mit dem IDM-Portal

Das Active Directory (AD) ist der zentrale Punkt vieler IT-Infrastrukturen. Hier werden Benutzerkonten, Gruppen und Zugriffsrechte zentral verwaltet – aber genau darin liegt auch ein potenzielles Sicherheitsrisiko. Über die Jahre entstehen oft komplexe, gewachsene Berechtigungsstrukturen, die oft schwer nachvollziehbar sind. Was irgendwann als Ausnahme begann („Gib ihm mal kurz Zugriff auf das Projektlaufwerk…“) wird schnell zum Standard, den niemand mehr hinterfragt. Was dabei oft übersehen wird: Jeder Zugriff bedeutet ein potenzielles Risiko.

Spätestens an diesem Punkt lautet die Frage: Wer hat Zugriff auf was – und warum?

Viele Unternehmen können das nur schwer beantworten. Und genau hier setzt das AD-Berechtigungsaudit an. 👉 Sehen Sie, wie wir Ihr Problem lösen.

Index

Warum ein Berechtigungsaudit im AD unverzichtbar ist

Ein regelmäßiges AD-Berechtigungsaudit schafft Transparenz. Es deckt veraltete Berechtigungen auf und ist ein Muss für Sicherheitsstandards wie z.B. ISO 27001 oder KRITIS. Es ist eine strukturierte Überprüfung der vergebenen Zugriffsrechte im Active Directory. Ziel ist es, Klarheit darüber zu gewinnen, wer welche Berechtigung hat und ob diese Zugriffe notwendig sind.

Unternehmen müssen nicht nur sicherstellen, dass ihre Zugriffsrechte korrekt sind – sie müssen es auch nachweisen können. Es geht dabei um:

🔒 Sicherheit: Überpriviligierte Nutzerkonten sind Sicherheitsrisiken für Angriffe von innen und außen.

🔎 Transparenz: Nur wer weiß, wie die Zugriffsstruktur aussieht, kann Schwachstellen erkennen.

✅ Compliance: Externe Vorgaben wie die DSGVO, ISO 27001, BAIT, MaRisk oder KRITIS-Anforderungen verlangen revisionssichere Nachweise über Berechtigungen.

📄 Nachvollziehbarkeit: Wer hat wann, warum auf was Zugriff erhalten – und wer hat das genehmigt?

Gerade im Rahmen von Rezertifizierungen oder internen Sicherheitsrichtlinien müssen Unternehmen nachvollziehbar zeigen, dass ihre Zugriffsrechte regelmäßig überprüft und angepasst werden.

Ein gutes Audit hilft dabei:

- Veraltete oder überflüssige Berechtigungen zu erkennen

- Verwaiste Benutzerkonten (z. B. ehemalige Mitarbeitende) aufzudecken

- Rollen und Gruppen kritisch zu prüfen

- Überpriviligierte Nutzer zu identifizieren

- Dokumentation für externe Prüfungen bereitzustellen (z. B. DSGVO, ISO 27001, KRITIS)

Herausforderungen bei der Prüfung von Zugriffsrechten

Ein externer Auditor stellt klare Fragen:

- Gibt es ein strukturiertes Verfahren zur Rechtevergabe und Kontrolle?

- Werden Rechte regelmäßig überprüft und dokumentiert?

- Können Sie nachweisen, dass die aktuellen Berechtigungen dem Bedarf entsprechen?

- Gibt es ein Verfahren zur Eskalation, wenn etwas nicht freigegeben wird?

In der Praxis zeigt sich: Viele IT-Abteilungen haben weder die Kapazität noch die geeigneten Werkzeuge, um Audits effizient durchzuführen. Zwar lassen sich mit AD-Bordmitteln Berichte erzeugen, doch diese sind oft unübersichtlich, technisch anspruchsvoll und nicht für Fachabteilungen nutzbar.

Dabei sind es genau die Fachbereiche, die fachlich beurteilen können, ob ein bestimmter Zugriff noch gerechtfertigt ist. Ohne eine geeignete Lösung wird die Verantwortung oft allein auf die IT geschoben – mit dem Risiko, dass Entscheidungen getroffen werden, die nicht richtig sind.

Häufig existieren auch Excel-Listen, Screenshots von AD-Gruppen, veraltete Rollenbeschreibungen – meist aber keine klaren Prozesse, um diese regelmäßigen Überprüfungen zu wiederholen.

Durch die verteilte Verantwortung und die Nutzung einer zentralen Technik sind die Abstimmungen oft zeitaufwendig und fehlerhaft. Unübersichtliche Strukturen wie z.B. verschachtelte Gruppen oder fehlende Namenskonvention machen es schwer, den Überblick zu behalten. Zusätzlich werden Änderungen oft nicht dokumentiert. Bei einer Überprüfung fehlt dann der Nachweis.

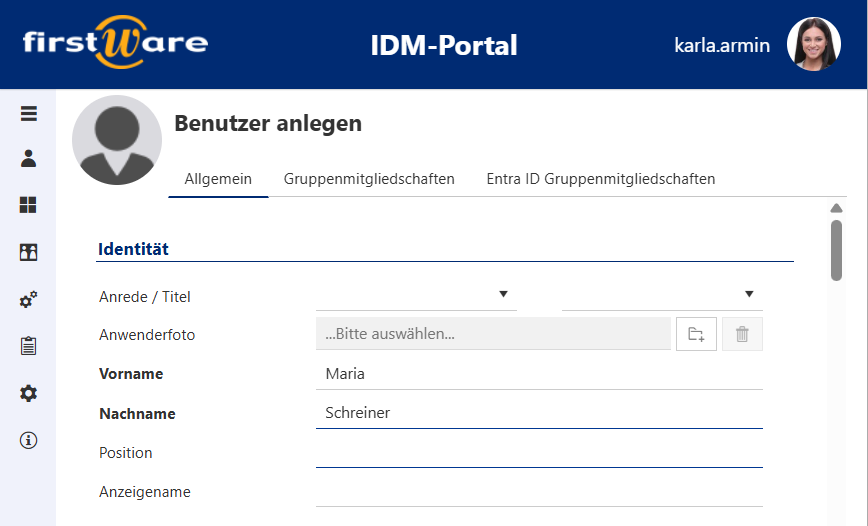

Unsere Lösung: FirstWare IDM-Portal

Das FirstWare IDM-Portal setzt genau hier an. Unsere IAM-Lösung bietet eine benutzerfreundliche, webbasierte Lösung für automatisierte Berechtigungsaudits im Active Directory – ohne komplizierte Tools und ohne tiefere IT-Kenntnisse.

So funktioniert das Audit mit dem IDM-Portal:

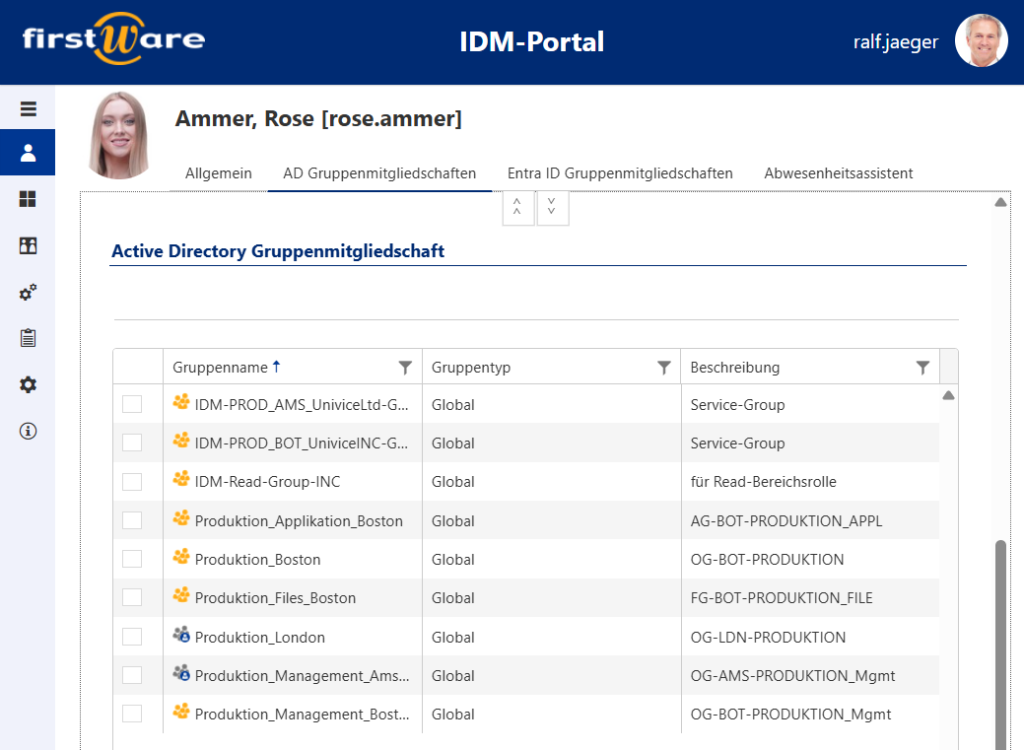

- Alle Berechtigungen auf einen Blick:

Das Portal zeigt auf einen Blick, welche Benutzer Zugriff auf welche Ressourcen haben – in übersichtlicher Darstellung, auch für Fachbereiche ohne IT-Know-how.

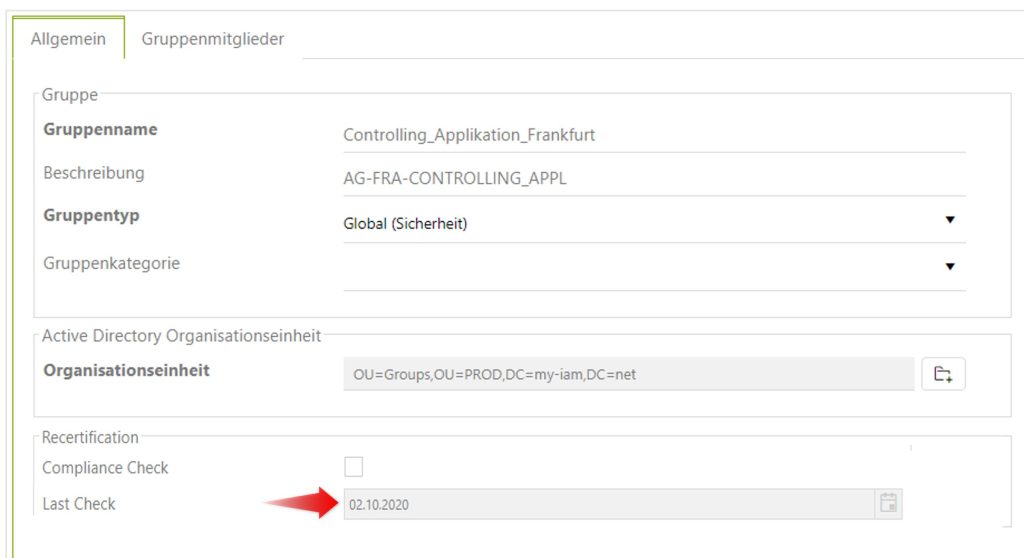

- Rezertifizierungsprozesse:

Verantwortliche werden automatisch aufgefordert, wenn Berechtigungen geprüft werden müssen. Mit wenigen Klicks können sie Rechte bestätigen, ändern oder entziehen.

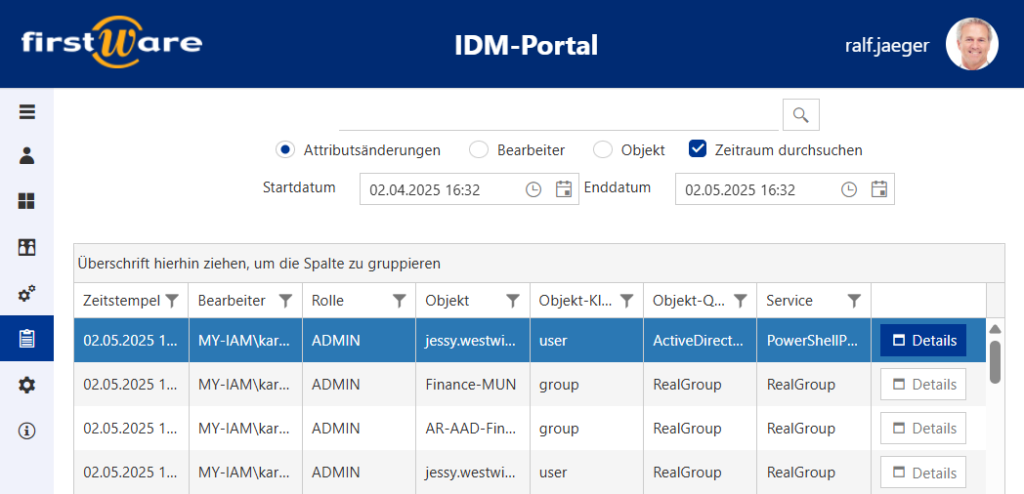

- Nachvollziehbarkeit:

Jede Änderung wird protokolliert. Wer was wann genehmigt oder geändert hat, ist jederzeit nachvollziehbar – optimal für Audits und Nachweise.

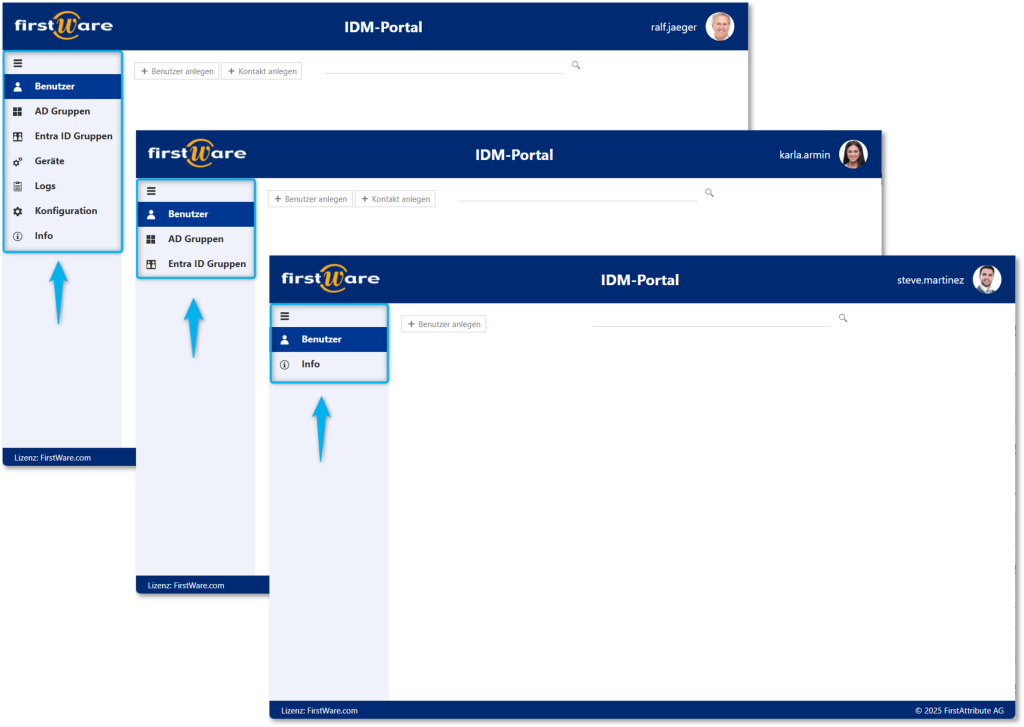

- Rollenbasiertes Arbeiten:

Rechte lassen sich klaren Rollen zuordnen, was die Sicherheit verbessert.

- Delegation:

Fachbereiche übernehmen Verantwortung für ihre eigenen Datenbereiche – ohne die IT zu belasten.

Das FirstWare-IDM-Portal ist eine vollumfängliche IAM-Lösung mit Mehrwert für die Organisation. Bei dem IDM-Portal wird der Fokus auf Standardisierung, Optimierung und Anwenderfreundlichkeit gelegt.

Vorteile des IDM-Portals im Überblick:

- Einfache Bedienung für IT & Fachabteilungen

- Transparente Darstellung aller Berechtigungen

- Automatisierte Rezertifizierungen mit Workflows und Erinnerungen

- Revisionssichere Dokumentation jeder Änderung

- Delegierte Verantwortung: Fachbereiche prüfen selbst – IT wird entlastet

- Sichere Integration in bestehende AD-Umgebungen

- Zeit- und Ressourceneinsparung durch klar strukturierte Prozesse

Verantwortliche sehen auf einen Blick, welche Benutzer Zugriff auf welche Systeme, Dateien oder Anwendungen haben – und können direkt im System entscheiden, ob diese Rechte bestehen bleiben sollen.

Dank der automatisierten Rezertifizierungs-Workflows werden Fristen eingehalten, Verantwortlichkeiten klar geregelt und alle Änderungen nachvollziehbar protokolliert. Besonders bei Audits – intern wie extern – ist das ein Vorteil.

Ein kurzer Vergleich: Ohne vs. mit IDM-Portal

|

Thema |

Ohne IDM-Portal |

Mit IDM-Portal |

|

Berechtigungsübersicht |

Manuell, oft unvollständig |

Vollständig, übersichtlich |

|

Beteiligung der Fachbereiche |

Umständlich oder gar nicht |

Direkt, einfach im Browser |

|

Dokumentation der Entscheidungen |

Nicht nachvollziehbar |

Revisionssicher protokolliert |

|

Zeitaufwand |

Hoch, viele Abstimmungen |

Deutlich reduziert durch Automatisierung |

|

Auditfähigkeit |

Eingeschränkt |

Vollständig auditfähig |

Fazit: AD-Berechtigungsaudit einfach, sicher und nachhaltig umsetzen

Ein Berechtigungsaudit im Active Directory ist ein zentrales Element der Unternehmenssicherheit. Es stellt sicher, dass Daten nur den Personen zur Verfügung stehen, die sie wirklich benötigen – und dass diese Entscheidungen dokumentiert und nachvollziehbar sind.

Wer auf verlässliche Prozesse und klare Verantwortlichkeiten setzt, spart Zeit, reduziert Risiken – und erfüllt die Anforderungen von Auditoren.

Mehr über FirstWare IDM-Portal

Dieses Portal integriert sämtliche Facetten des Identity- und Access-Managements und ermöglicht einen zentralisierten Zugriff auf Identitäts- und Verzeichnisdienste.