Alle wichtigen Funktionen für das Identity Management

Benutzerverwaltung

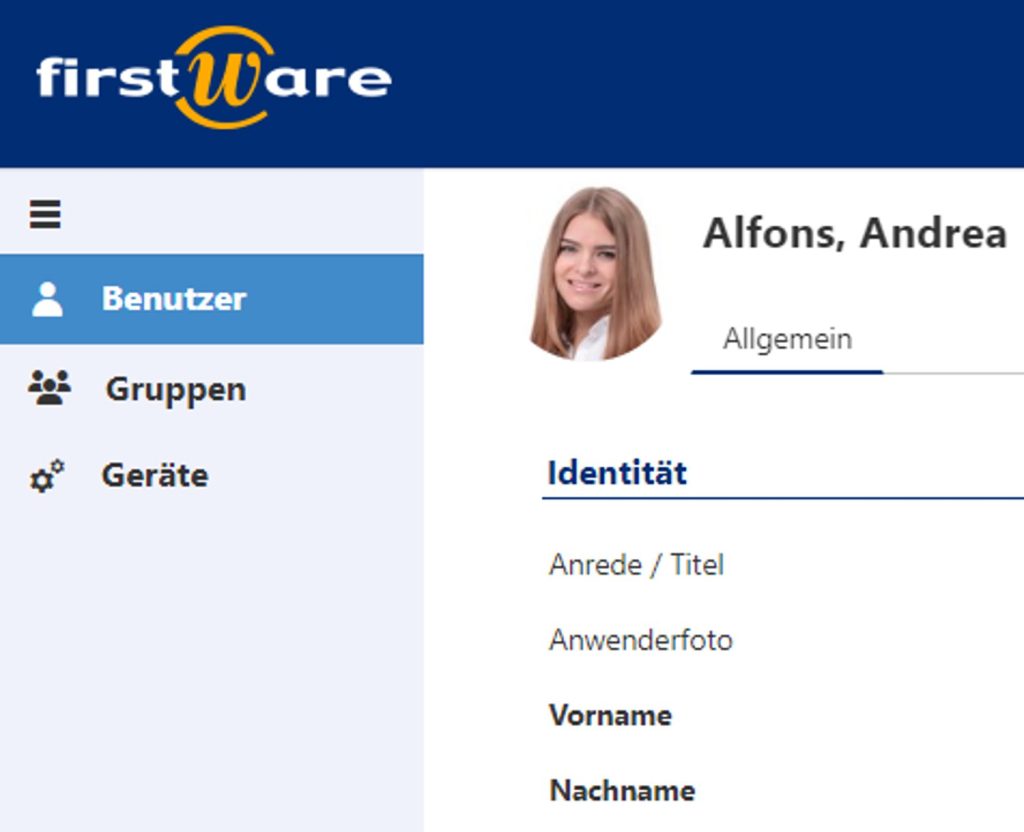

Identity Management beginnt bei der digitalen Identität und den Accounts der Anwender.

Mit dem FirstWare IDM-Portal wird die klassische Benutzerverwaltung von einer komplexen IT-Aufgabe zu einem schlanken, automatisierten Prozess.

User-Accounts werden schnell angelegt, editiert und deaktiviert, je nach Zugriffsrechten des jeweiligen Bearbeiters. Auch die Berechtigungsvergabe kann durch die automatische Zuordnung von Abteilungsgruppen delegiert werden.

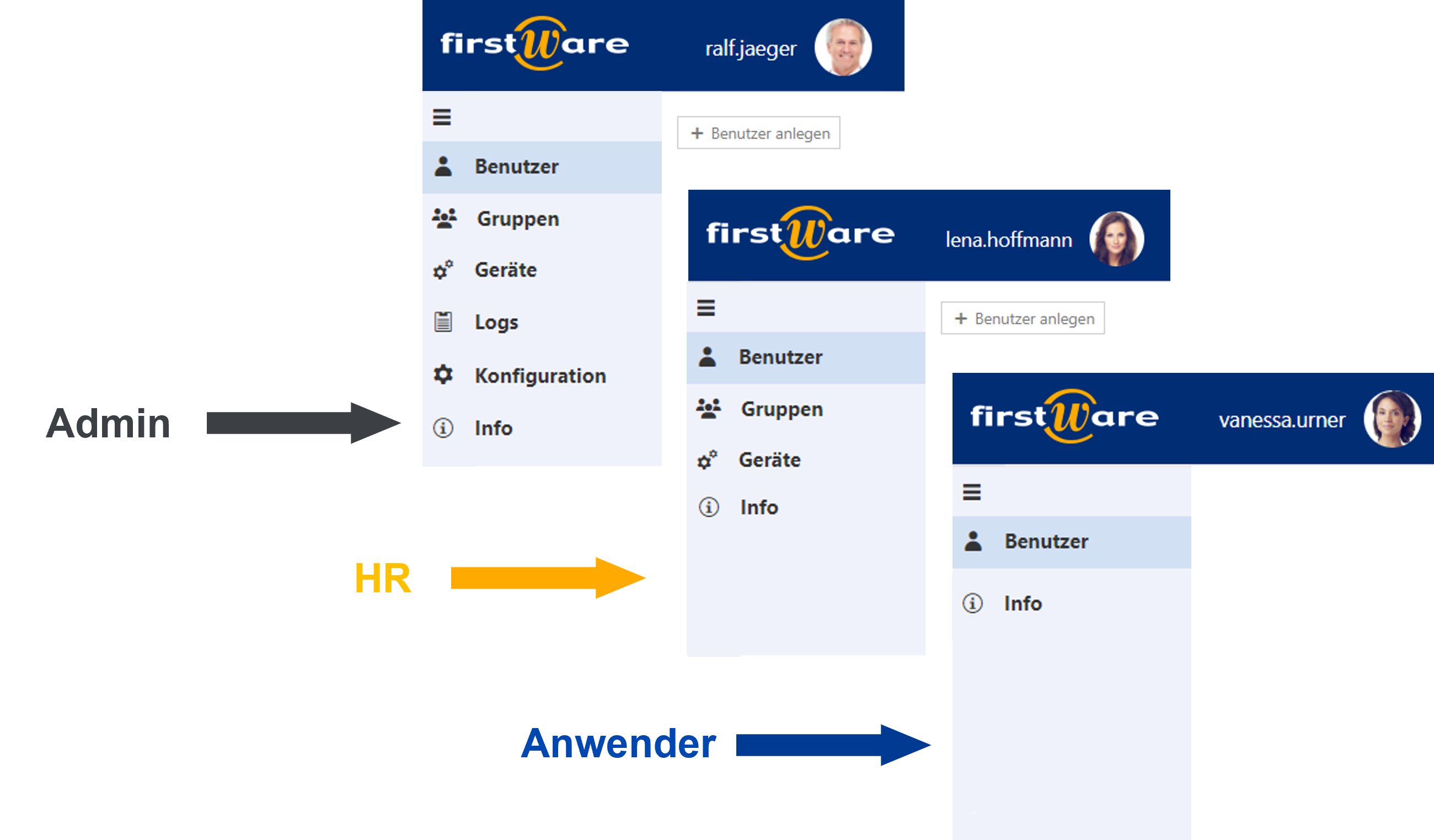

Delegation

Routineaufgaben rund um das Identity Management kosten die IT viel Zeit und Ressourcen. Die Lösung ist einfach: Binden Sie Fachabteilungen direkt ein. Sie können standardisierte Aufgaben mit dem IDM-Portal schnell und sicher selbst erledigen.

IAM Delegation bedeutet eine effektive Arbeitsteilung zwischen IT-Admins und Fachabteilungen. Das FirstWare IDM-Portal realisiert dies auf einfache Weise:

- rollenbasierte Berechtigungen (RBAC)

- maßgeschneiderter Zugriff auf Identitätsdaten in Ihren Quellsystemen

- passgenau für verschiedene Anwendergruppen

Self Service

Der Self Service im IDM-Portal befähigt Ihre Mitarbeiter, die Verantwortung für ihre eigenen Profildaten zu übernehmen.

Anwender können im Self-Service-Bereich eigenständig:

- Informationen zu ihren persönlichen Daten anzeigen

- Daten, wie Adresse, Telefonnummern, Jobtitel aktualisieren

- ihr Profilfoto hochladen

- zusätzliche Details wie eine kurze Vita oder Expertise hinzufügen

- ihr eigenes Passwort ändern

Alle Änderungen sind in Hybrid-Umgebungen möglich und werden sofort in die angebundenen Directory Service gespeichert.

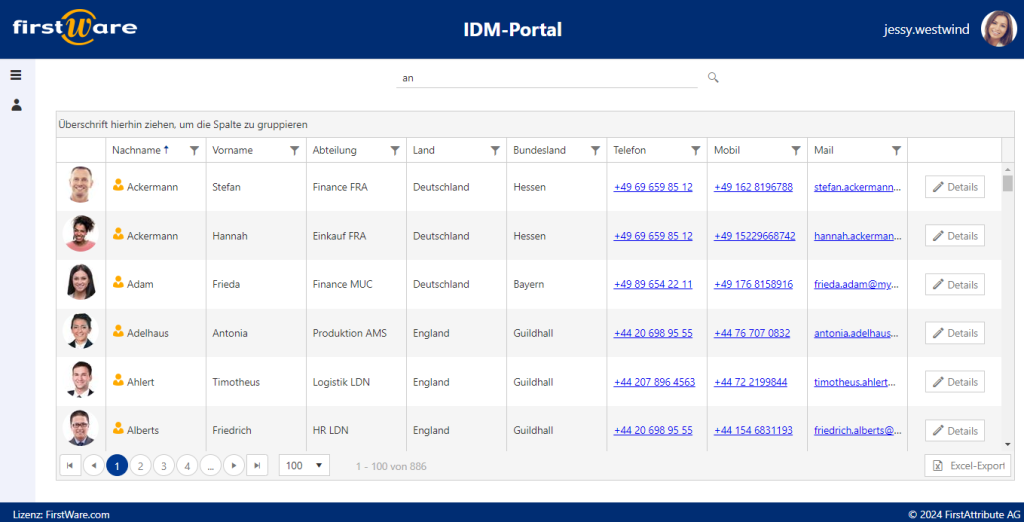

Telefonbuch

Nutzen Sie das IDM-Portal als leicht zugängliches Intranet-Telefonbuch. Die Daten stammen aus Ihrem Identitätsverzeichnis und sind immer auf dem aktuellsten Stand. Setzen Sie Excel-Listen und veralteten Ausdrucken auf Papier ein Ende.

Mit Hilfe smarter Suchfunktionen finden Mitarbeiter die richtigen Ansprechpartner in wenigen Klicks.

Die Implementierung ist einfach und in kürzester Zeit steht Ihnen ein digitales Telefonbuch zur Verfügung. Sie benötigen zudem keine zusätzliche Infrastruktur.

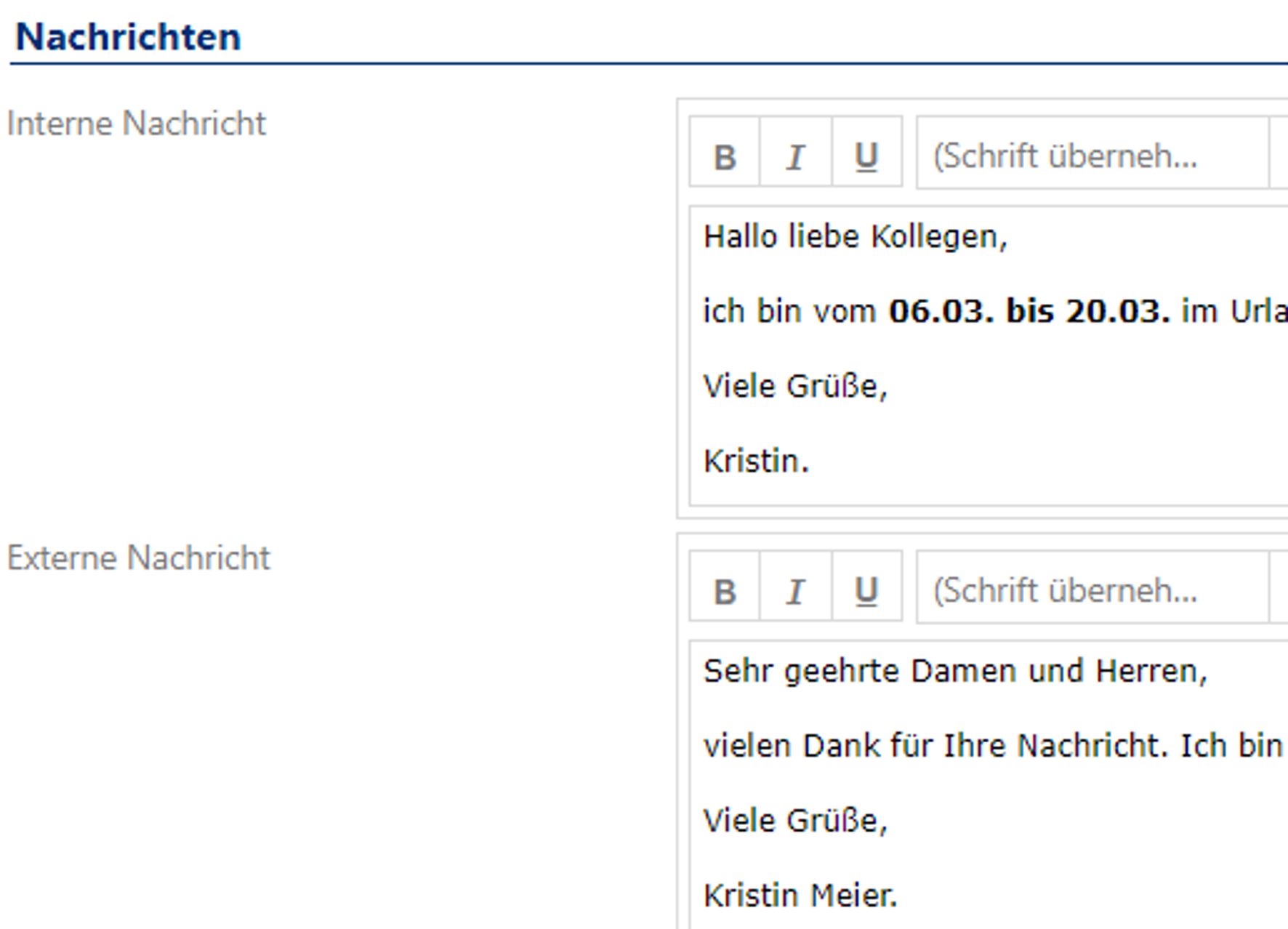

Abwesenheitsassistent

Manager oder bestimmte Anwender können die Abwesenheitsnotiz für einen plötzlich abwesenden Kollegen im IDM-Portal bearbeiten und aktivieren. Natürlich geschieht dies im Rahmen Ihrer Datenschutzrichtlinien und gemäß des IT-Security-Levels.

Dank der benutzerfreundlichen Oberflächen des IDM-Portals können die befugten Personen:

- interne sowie externe Kontakte informieren

- Dauer der Abwesenheit festlegen

- IT, Vorgesetzte oder den Kollegen selbst benachrichtigen

Gleichzeitig sorgt das IDM-Portal für ein nachvollziehbares Logging aller Aktionen.

Self Service Password Reset

Ein Passwort sofort zurückzusetzen, ohne Hilfe der

IT – ist dies möglich? Im IDM-Portal klicken Sie ganz einfach auf „Passwort zurücksetzen“. Gleich erhalten Sie eine E-Mail oder SMS.

Alternativ kann auch eine Sicherheitsstufe eingebaut werden: der Abteilungsleiter muss die Zurücksetzung des Passworts genehmigen. Dies geschieht über eine E-Mail, mit der die Genehmigung freigegeben oder abgelehnt wird.

Mit dem Password Reset Self Service:

- setzen Mitarbeiter ihre Passwörter selbst zurück

- entlasten Sie die IT-Abteilung

- binden Sie nach Wunsch Prüfinstanzen ein

Identity Management

mit dem IDM-Portal

- Extrem schnelle Benutzerverwaltung auf nur einer Seite

- Zentrales Management von lokalen und Cloud-Verzeichnissen

- Rollenbasierte Delegation für Ihre Fachabteilungen

- Schnelle Updates im nutzerfreundlichen Self Service

- Sicheres Zurücksetzen von Passwörtern ohne IT-Hilfe

- Revisionssichere Dokumentation aller Berechtigungen

Vorteile für Ihr Identity Management

Durch den Einsatz unseres IDM-Portals erhalten Sie viele Mehrwerte

…für Ihre Belegschaft:

- reibungsloses, optimiertes Arbeiten

- Datenänderungen in Echtzeit

- alle wichtigen Zugriffe ohne Zeitverzögerung

- schnellere Bearbeitung von Anfragen auf Laufwerke/Dateien

- sofortiges Update wichtiger persönlicher Daten

- aktuelle Kontaktinformationen aller Kollegen

…für Ihre IT:

- spürbare Entlastung von Routineaufgaben

- eine Oberfläche für die Benutzerverwaltung aller Identitäten

- volle Kontrolle über alle Aktionen dank RBAC und Zugriffsrechten

- komplette Nachvollziehbarkeit durch detailliertes Logging

- keine zusätzlichen Datenbanken

- anpassbare IAM-Lösung an die vorhandene IT-Struktur

Bedeutung von Identity & Access Management

IAM setzt sich aus zwei Schwerpunkten zusammen:

Identity = Identität

Access = Zugriff

Definition von Identity & Access Management (IAM)

Identity und Access Management (kurz: IAM) vereint Technologien und Richtlinien, die sicherstellen, dass die richtigen Identitäten (Menschen, Bots, IoT-Geräte) zur richtigen Zeit aus dem richtigen Grund auf die richtigen Ressourcen zugreifen können.

Es umfasst den gesamten Lebenszyklus einer Identität – von der automatisierten Erstellung über die kontinuierliche Risikoüberwachung bis hin zur Entziehung von Zugriffsberechtigungen.

Dabei endet IAM heute nicht mehr innerhalb einer Organisation: Es steuert den sicheren Zugriff für das gesamte Netzwerk aus externen Partnern, Kunden und Freelancern ebenso präzise wie für die interne Belegschaft.

Identity Management

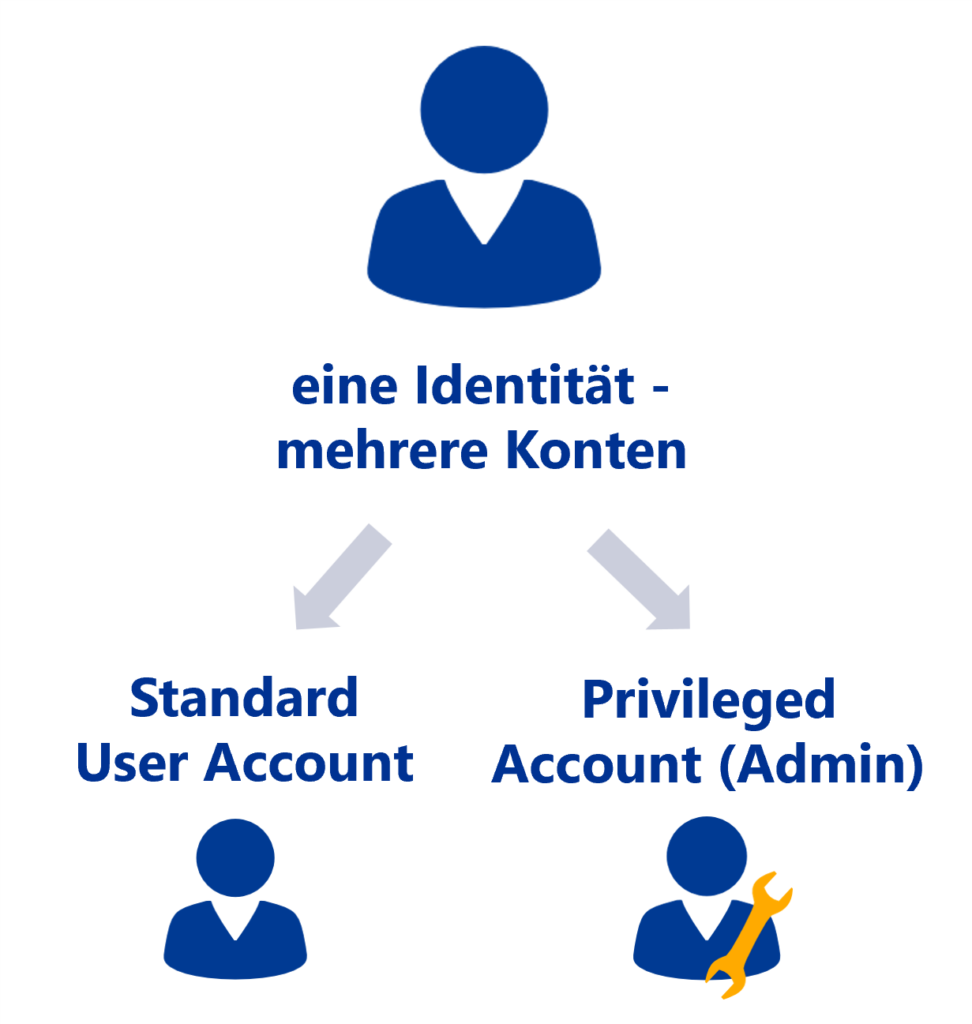

Wie schon der Name sagt, dreht sich hier alles um die Identität, also das „Wer“ oder „Was“ in einem Unternehmen. Eine Identität ist heute weit mehr als nur ein Mitarbeiter mit einem Schreibtisch; sie ist das digitale Abbild jedes Akteurs, egal ob Mensch, externer Partner oder autonomer Software-Bot.

Identity Management sorgt dafür, dass diese Identitäten über ihren gesamten Lebenszyklus hinweg korrekt erfasst und verwaltet werden: vom „Eintritt“ ins System über Rollenwechsel bis hin zum Austritt.

Anstatt Identitäten nur in starren lokalen Konten zu denken, bündelt modernes Identitätsmanagement alle digitalen Spuren eines Nutzers zu einem zentralen, sicheren Profil.

Das Ziel: Jede Identität ist jederzeit eindeutig identifizierbar, verifiziert und bereit für den sicheren Zugriff.

Den Lebenszyklus beherrschen (Identity Lifecycle)

Jede Identität durchläuft einen Lebenszyklus, vom ersten Tag (Joiner), über Rollenwechsel oder Beförderungen (Mover), bis hin zum Austritt aus dem Unternehmen (Leaver).

Modernes Identity Management sorgt dafür, dass dieser Prozess automatisiert und präzise abläuft. Das Ziel ist zweifach: Einerseits sollen Mitarbeiter (und externe Partner) vom ersten Moment an arbeitsfähig sein, ohne auf die IT warten zu müssen.

Andererseits stell der Lebenszyklus sicher, dass Berechtigungen nicht „gesammelt“ werden, sondern sich dynamisch an die aktuelle Rolle anpassen. Das konsequente und sofortige Deaktivieren von Zugängen beim Austritt ist dabei die wichtigste Schutzmaßnahme gegen unbefugte Zugriffe von außen.

Access Management

Als zweite wichtige Komponente des IAM-Prozesses zählt das Access Management, auch Berechtigungsmanagement genannt. Während sich das Identity Management um das „Wer“ kümmert, regelt das Access Management das „Was darfst du?“.

Es ist das präzise Regelwerk, das jeder Identität genau die Zugriffsrechte zuweist, die sie für ihre aktuelle Aufgabe benötigt – und keinen Millimeter mehr.

Ein modernes Berechtigungsmanagement ist dabei nicht statisch: Es bewertet Zugriffe in Echtzeit. Ändert sich die Rolle oder der Standort einer Identität, werden die Rechte sofort und automatisch angepasst. Das Ziel ist eine kompromisslose Datensicherheit, die sicherstellt, dass beim Ausscheiden oder bei einem Projektende alle digitalen Schlüssel sofort entzogen werden.

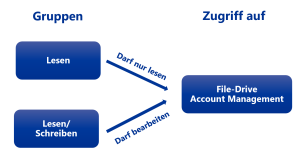

Ressourcen präzise steuern

Access Management wird demzufolge auch als ressourcenseitige Zuordnung von Berechtigungen gesehen.

Ein klassisches Beispiel: Ein Cloud-Speicher oder ein Netzlaufwerk verfügt über verschiedene Berechtigungsgruppen (z. B. „Nur Lesen“ oder „Lesen/Schreiben“). Möchte ein Nutzer auf diese Daten zugreifen, stellt das Access Management sicher, dass er der richtigen Gruppe zugewiesen ist und die Sicherheitsvorgaben erfüllt.

Das wichtigste Ziel des Access Managements ist die sichere und regelkonforme Bereitstellung von Ressourcen. So wird gewährleistet, dass wertvolle Unternehmensdaten jederzeit geschützt sind, während das Team effizient zusammenarbeiten kann.

Was ist wichtiger, Identity Management oder Access Management?

Über diese Frage lässt sich philosophieren, doch die Praxis zeigt:

Beide Komponenten gehen Hand in Hand und machen nur zusammen wirklich Sinn.

Identity Management liefert die Basis (die digitale Identität), während Access Management darauf aufbauend die Türen öffnet und schließt.

Ohne saubere Identitäten gibt es keine Kontrolle, und ohne Kontrolle bringt die beste Identität nichts. Es ist ein Zusammenspiel, das nur in Kombination die gewünschten Erfolge erzielt.

Sowohl die korrekte Authentifizierung, als auch die passende Autorisierung aller Identitäten sind für Unternehmen lebensnotwendig. Sie übernehmen eine wichtige Funktion im Rahmen der Datensicherheit und Compliance.

Um es ganz einfach auszudrücken:

- Identity Management bildet das Fundament. Es verwaltet die Identitäten und stellt sicher, dass die Daten dahinter stimmen.

- Access Management regelt die Prüfung und den Zugriff. Hier geht es um Authentifizierung und Autorisierung.

Die Authentifizierung prüft: „Ist das wirklich die Person, für die sie sich ausgibt?“ (z. B. durch Passwort oder Gesichtsscan). Die Autorisierung entscheidet: „Was darf diese Person jetzt konkret tun?“ (z. B. Lesen, Schreiben oder Löschen).

Was bedeutet Anwenderorientierung für IAM?

Es gibt zwei Wege, IAM im Unternehmen zu leben:

- Der technisch fokussierte, systemseitige Ansatz: Hier steht die IT-Administration im Fokus. Es wird geschaut, was technisch möglich ist, und der Anwender muss sich dem Prozess anpassen.

- Der „Anwender-zuerst“-Ansatz (auch user-driven oder user-centric IAM): Hier ist IAM ein Service für die Menschen. Der Prozess richtet sich nach dem Arbeitsalltag.

Unserer Auffassung nach muss IAM die Perspektive wechseln: Benötigt der Anwender eine Ressource, muss die Technik im Hintergrund „lautlos“ die Arbeit erledigen.

Anstatt dass Admins manuell eingreifen, triggert der Bedarf des Nutzers automatisch die richtigen Hebel: Über Attribute (ABAC) oder Rollen (RBAC) werden im Hintergrund PowerShell-Skripte, LDAP-Filter oder Cloud-Schnittstellen aktiv, um den Zugriff sofort bereitzustellen.

Der User steht dabei immer im Mittelpunkt.

Wir verfolgen den „Anwender-zuerst“-Ansatz, denn nur wenn

Anwender einen Mehrwert wahrnehmen, ist

Identity & Access Management wirklich erfolgreich.

Ab wann spricht man von echtem IAM?

Reaktives Ad-hoc-Management: Wenn die IT nur noch hinterherläuft

Betreibt jedes Unternehmen automatisch Identity und Access Management? Die kurze Antwort lautet: Nein.

Sobald ein Unternehmen wächst, ist eine Verwaltung von Identitäten zwar unumgänglich, doch die Art und Weise macht den Unterschied. Kleinere Firmen nutzen oft pragmatische Lösungen, doch mit steigender Mitarbeiterzahl werden zentrale Systeme wie SAP HCM oder Verzeichnisdienste zur Pflicht.

Das Problem: Das bloße Vorhandensein dieser Datenbanken ist noch kein IAM. Wenn Berechtigungen weiterhin spontan und manuell in verschiedenen Systemen angepasst werden, befinden wir uns im „Ad-hoc-Management“. Die IT agiert hier nur noch als digitaler Brandlöscher: Sie reagiert auf Tickets, statt Prozesse zu steuern.

Diese manuelle Arbeitsweise, häufig zeitverzögert und in separaten Datenbanken, birgt Gefahrenquellen. Es kommt zwangsläufig zu Über- oder Unterberechtigungen, die immense Sicherheitsrisiken darstellen.

Fehler sind unvermeidbar, und menschlich. Es werden bspw.:

- Berechtigungen falsch vergeben

- Gruppenmitgliedschaften übersehen, die gelöscht werden müssten

- Daten unvollständig oder fehlerhaft eingetragen

- wichtige Änderungen vergessen

Das kostet nicht nur Zeit und Nacharbeiten, sondern schafft auch Systeme mit unterschiedlichen, teils fehlenden und teils redundanten Daten.

Der strategische IAM-Ansatz: Eine Änderung, alles aktuell und sicher

Der Identity und Access Management Ansatz ist ein komplett anderer. Hierbei geht es darum,

- die Benutzer- und Berechtigungsverwaltung so weit zu optimieren,

- dass alle Systeme nahtlos ineinandergreifen,

- redundante Datenbanken wegfallen,

- Identitätsdaten und Berechtigungen idealerweise nur einmal eingetragen werden müssen und

- alle Daten auf dem aktuellen Stand sind.

Es geht also nicht nur um das bloße Anlegen und Löschen von User Accounts, sondern um ein durchdachtes Konzept. Identity und Access Management beinhaltet viele Funktionen und Hilfsmittel, die im Unternehmensalltag wahre Wunder bewirken (= nachweislich Zeit und Kosten sparen).

Wer braucht Identity & Access Management?

IAM im modernen Mittelstand und Konzern

Die Einführung eines Identity und Access Managements ist branchenunabhängig.

Während man früher erst ab ca. 250 Mitarbeitern von einer kritischen Größe sprach, ist IAM heute für jedes wachsende Unternehmen essenziell – getrieben durch die Cloud-Transformation und verschärfte Sicherheitsgesetze.

Anforderungen und Umsetzung unterscheiden sich dabei zwischen dem gehobenen Mittelstand und globalen Konzernen maßgeblich, doch das Ziel bleibt gleich: der sichere Umgang mit Identitäten, Rollen und Berechtigungen.

IAM ist dabei kein Projekt, sondern ein automatisierter Prozess über den gesamten User Lifecycle hinweg.

Unternehmen profitieren von IAM durch die rechtssichere Umsetzung von:

- Gesetzlichen Regeln wie der DSGVO und NIS2-Richtlinie

- Regulatorische Vorgaben für ISO 27001

- Internen Richtlinien für Namenskonventionen und Rollenmodelle

IAM in Stadtverwaltungen

In Stadtverwaltungen ist eine effiziente Administration der Benutzerdaten heute wichtiger denn je. Durch die Zusammenlegung von Ämtern und die parallele Pflege veralteter Systeme ist über Jahre ein hoher manueller Aufwand entstanden. Eine Vereinheitlichung der Benutzerverwaltung ist daher sinnvoll, um:

- doppelten Arbeitsaufwand durch automatisierte Synchronisation zu beenden,

- die Datenqualität nachhaltig zu steigern,

- Routineaufgaben sicher an Fachbereiche oder die Personalabteilung zu delegieren.

Oft sind die IT-Ressourcen in der öffentlichen Verwaltung knapp und die Aufgaben auf wenige Köpfe verteilt.

Mit dem FirstWare IDM-Portal modernisieren Stadtverwaltungen ihre Infrastruktur grundlegend.

Sie ersetzen unsichere, manuelle Prozesse durch einen digitalen Workflow, der höchsten Sicherheitsansprüchen genügt.

Durch die gezielte Delegation (delegiertes Management von lokalen und Cloud-Verzeichnissen) und den Self-Service pflegen Mitarbeiter ihre Daten dort, wo sie entstehen.

Das Ergebnis sind vollständige Identitätsdaten, beschleunigte Onboarding-Prozesse und eine massive Entlastung des IT-Personals, das wieder Zeit für strategische Digitalisierungsprojekte gewinnt.

.

IAM in Kliniken

Im Gesundheitswesen ist eine moderne Benutzer- und Berechtigungsverwaltung längst kein optionales Projekt mehr, sondern die Basis für einen sicheren Klinikbetrieb. Der digitale Wandel und steigende regulatorische Anforderungen zwingen Krankenhäuser dazu, Identitäten und Zugriffe hochgradig präzise zu steuern.

Häufig läuft die Benutzerverwaltung in Kliniken noch als zeitfressendes Nebenthema mit, da die IT-Ressourcen durch den enormen Administrationsaufwand gebunden sind. Qualifiziertes Personal ist knapp, während die Komplexität der Systeme stetig wächst.

Hier bietet ein automatisiertes Identity und Access Management ein enormes Potential:

- Automatisierte Onboarding-Prozesse für wechselndes medizinisches Personal und Honorarkräfte

- Sichere Steuerung von Zugriffsrechten auf sensible Patientendaten und klinische Subsysteme

- Spürbare Entlastung der Klinik-IT durch Delegation von Standardaufgaben an Stationsleitungen oder die Verwaltung

- Einhaltung strenger KRITIS-Vorgaben und Absicherung gegen Cyber-Risiken